KelpDAO: ataque ganhou novos contornos e expõe falha

O ataque de US$ 292 milhões contra a KelpDAO ganhou novos contornos técnicos e, além disso, passou a ser oficialmente atribuído ao grupo Lazarus, ligado à Coreia do Norte. A análise indica que a operação combinou sofisticação técnica com falhas operacionais relevantes.

David Schwartz, CTO emérito da Ripple, classificou o ataque como mais sofisticado do que o esperado. Ainda assim, ressaltou que decisões de segurança da própria KelpDAO contribuíram para o sucesso da exploração. Segundo ele, embora a infraestrutura da LayerZero tenha sido o alvo, práticas negligentes ampliaram o risco.

Como o ataque explorou a infraestrutura

Conforme a LayerZero, não houve exploração direta de uma falha no protocolo principal. Em vez disso, os invasores comprometeram a infraestrutura RPC utilizada pelo sistema DVN, responsável por verificar transações.

Além disso, o grupo assumiu o controle de dois nós RPC independentes e substituiu seus binários por versões maliciosas. Dessa forma, passaram a manipular dados exibidos exclusivamente ao sistema DVN, enquanto mantinham informações legítimas para outros participantes da rede.

Fonte: LayerZero

Ao mesmo tempo, os hackers lançaram ataques de DDoS contra nós não comprometidos. Com isso, forçaram o sistema a operar apenas com a infraestrutura já infectada. Como resultado, transações fraudulentas foram validadas sem alertas imediatos.

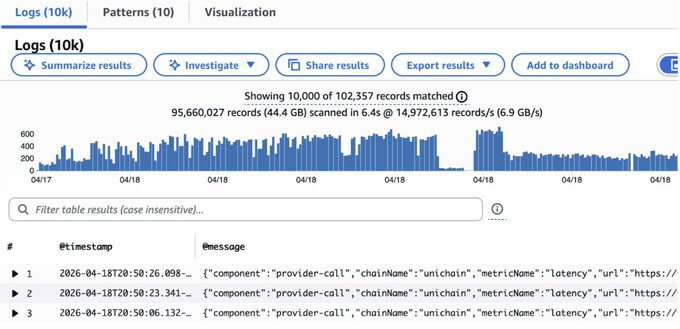

Posteriormente, os sistemas maliciosos se autodestruíram, apagando logs e configurações locais. Esse movimento dificultou a investigação. Todo o processo ocorreu em pouco mais de uma hora e resultou no roubo de 116.500 rsETH, equivalentes a US$ 292 milhões.

Configuração ampliou risco operacional

Um ponto central envolve a configuração adotada pela KelpDAO. A LayerZero recomenda o uso de múltiplos validadores independentes no sistema DVN, a fim de exigir consenso entre eles.

No entanto, a KelpDAO utilizava um modelo 1 de 1, no qual apenas um verificador validava todas as transações. Assim, ao comprometer esse único ponto, os invasores obtiveram controle total do processo.

Segundo a LayerZero, essa configuração contrariava orientações previamente comunicadas. Ainda assim, foi mantida, o que reduziu significativamente a segurança operacional.

Schwartz já havia alertado sobre riscos semelhantes em pontes de interoperabilidade. Segundo ele, embora recursos robustos de segurança existam, sua adoção frequentemente é limitada por questões de conveniência.

Impactos no mercado e no rsETH

Além das perdas diretas, o episódio levanta preocupações no mercado de criptomoedas, sobretudo no segmento de restaking líquido. Nesse sentido, os efeitos podem se estender além da KelpDAO.

Schwartz apontou a possibilidade de desvalorização do rsETH. Como consequência, investidores e protocolos integrados podem sofrer perdas relevantes. O ativo, ligado ao ecossistema de Ethereum, tende a enfrentar pressão adicional.

Plataformas como Morpho, Spark, Fluid e Euler podem registrar efeitos em cadeia. Isso ocorreria caso as perdas fossem repassadas a depositantes de WETH, ampliando o impacto no ecossistema.

Resposta do setor e mudanças

Como resposta, a LayerZero anunciou que deixará de validar mensagens de aplicações que utilizem configurações DVN do tipo 1 de 1. Dessa maneira, a empresa busca reduzir riscos semelhantes no futuro.

Além disso, autoridades de diferentes jurisdições foram notificadas, enquanto as investigações seguem em andamento.

Em suma, o caso da KelpDAO evidencia que falhas operacionais podem ser tão críticas quanto vulnerabilidades técnicas. Nesse episódio, a combinação de infraestrutura comprometida e decisões inadequadas abriu caminho para um dos maiores ataques recentes do setor.

Por fim, a operação atribuída ao grupo Lazarus combinou envenenamento de RPC com ataques de DDoS para manipular validações. Como resultado, o incidente expôs fragilidades básicas de segurança que poderiam ter sido mitigadas com práticas mais rigorosas.