Hackers utilizam sistema da Tesla para minerar Bitcoin

Elon Musk pode até ser capaz se enviar seu próprio Tesla para o espaço, de mudar a forma como a humanidade produz e armazena energia, ou até mesmo construir uma colônia em Marte um dia. Contudo, até mesmo o Homem de Ferro da vida real não consegue escapar dos hackers mineradores de criptomoedas.

Leia mais: Bitcoin continua a superar criptomoedas rivais em fase de recuperação

Cloud mining

Tesla, a fabricante de carros elétricos localizada em Palo Alto, na Califórnia, é a mais nova vítima de cripto invasão, de acordo com uma recente pesquisa publicada pela firma de cibersegurança RedLock

(um sistema para aplicativos conteinerizados originalmente desenvolvido pelo Google), que não era protegido por senha. De dentro de um pod, credenciais de acesso foram expostas ao ambiente da Tesla AWS (Amazon Web Services), que contem um bucket Amazon S3 (Simple Storage Service) que possuía dados sensíveis, como telemetria. Além da exposição de dados, os hackers estavam minerando criptomoedas dentro de um dos pods do Kubernetes.

A equipe de pesquisadores notou que técnicas sofisticadas de evasão foram utilizadas no ataque. Diferente de outros incidentes envolvendo a mineração de criptomoedas, os hackers não utilizaram uma mining pool conhecida neste ataque.

Em vez disso, eles instalaram um software de mining pool e configuraram um script malicioso para se conectar a um endpoint não listado ou semi público. Isso torna difícil a detecção de atividades maliciosas pelos feeds de ameaça padrões baseados em IP.

Leia mais: Itaú Unibanco utilizará Ripple para processar pagamentos

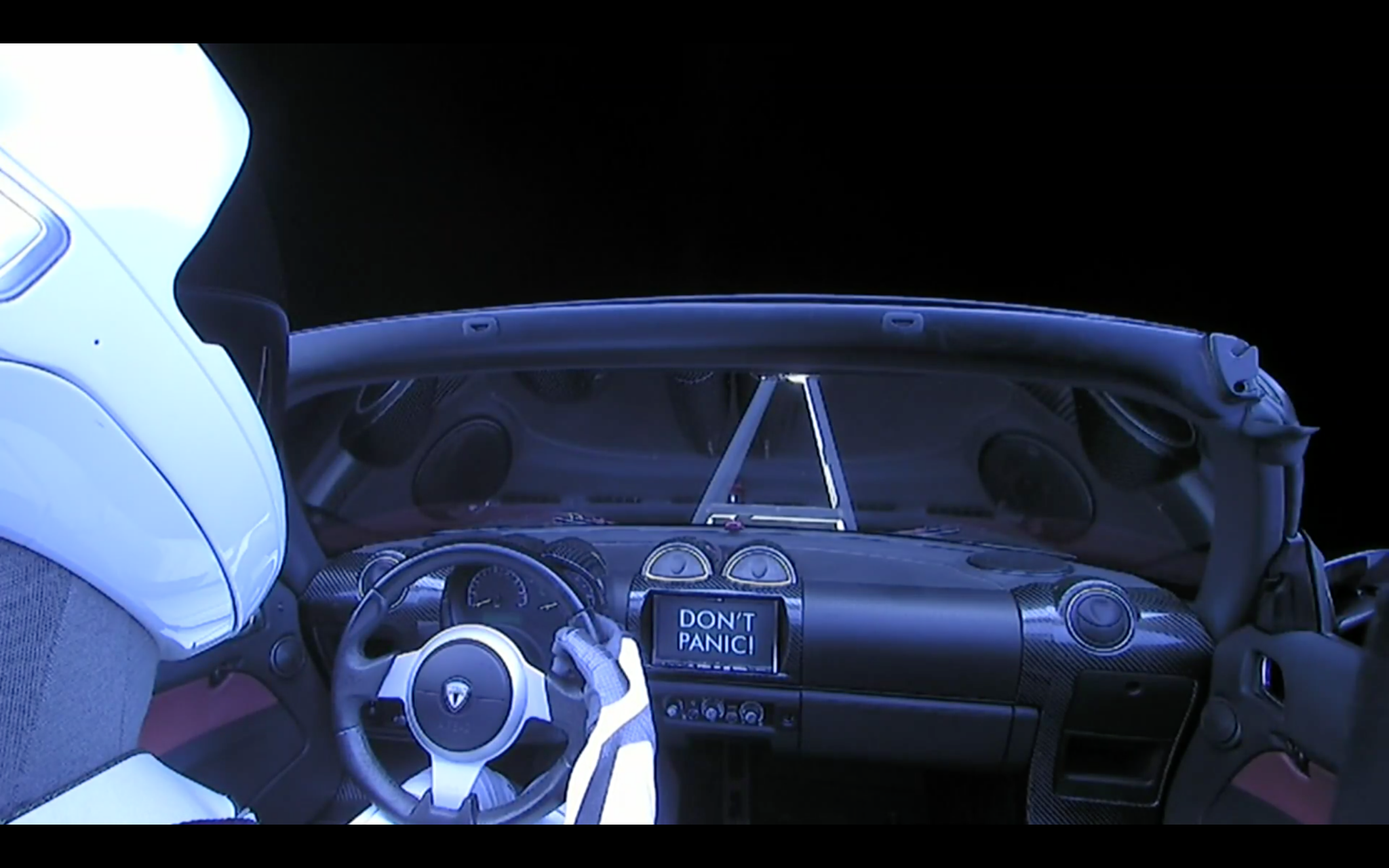

“Não entre em pânico”

Segundo a pesquisa, os hackers ainda esconderam o endereço de IP verdadeiro do servidor da mining pool por trás de um Cloudflare, um serviço CDN. Eles podem utilizar um novo endereço de IP sempre que se registrarem para receber serviços gratuitos de CDN. Isso torna a detecção baseada em IP de atividades de mineração ainda mais desafiadora.

Além disso, o software de mineração foi configurado para uma porta fora do padrão, tornando difícil sua detecção através da análise de tráfego. Por fim, a equipe também observou no painel de controle do Kubernetes que o uso da CPU não estava muito alto. Provavelmente os hackers configuraram o software de mineração para manter o uso baixo, evitando sua detecção.

Felizmente, Musk não precisa mais se preocupar com seus recursos de computação sendo desviados para minerar criptomoedas. A RedLock relatou o incidente à Tesla, sendo o problema rapidamente resolvido, eles alegam.

Leia mais: Banco Central da Lituânia investiga ICO de US$133 milhões

Fonte: Bitcoin.com

Edição: Webitcoin