Falha no Android expôs carteiras cripto, diz Microsoft

Uma falha de segurança no Android colocou usuários de carteiras de criptomoedas em risco, mesmo após a disponibilização de correções meses antes. Análises da Microsoft indicam que milhões de carteiras podem ter permanecido vulneráveis, sobretudo porque diversos aplicativos não foram atualizados.

O problema foi identificado pela equipe Microsoft Defender Security Research e remonta a abril de 2025. A vulnerabilidade afetava o EngageLab SDK, um kit de desenvolvimento amplamente utilizado, especialmente na versão 4.5.4. Como resultado, milhares de aplicativos herdaram o risco de forma indireta.

Além disso, como o SDK está integrado a um grande número de apps, um único aplicativo malicioso poderia iniciar uma cadeia de exploração. Assim, o impacto potencial se mostrou mais amplo do que o inicialmente estimado.

Como a falha no Android permitia ataques

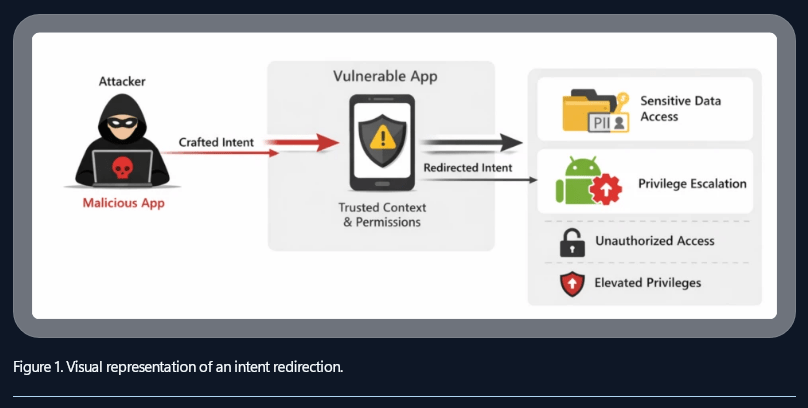

A técnica explorada é conhecida como redirecionamento de intent. Na prática, um aplicativo malicioso envia uma mensagem manipulada para outro app vulnerável, induzindo-o a conceder permissões indevidas.

Com isso, invasores poderiam acessar dados sensíveis, incluindo frases-semente e endereços de carteiras. Ainda mais preocupante, esse processo poderia ocorrer sem interação do usuário, o que eleva significativamente o nível de risco.

Fonte: Microsoft

Segundo a análise, o ataque conseguiu contornar mecanismos de isolamento do Android, conhecidos como sandbox. Como consequência, dezenas de milhões de aplicativos podem ter sido impactados, incluindo uma parcela relevante ligada a carteiras cripto.

Além disso, diferentemente de golpes tradicionais, não era necessário clicar em links suspeitos ou baixar arquivos externos. Bastava que aplicativos comprometidos coexistissem no mesmo dispositivo.

Fonte: Microsoft

Resposta da Microsoft e medidas do Google

Após identificar a vulnerabilidade, a Microsoft notificou o Google em maio de 2025. Em seguida, a EngageLab lançou uma versão corrigida do SDK, numerada como 5.2.1.

Desde então, tanto a Microsoft quanto o Google reforçaram recomendações de segurança. Entre elas, destaca-se o uso do Google Play Protect, que ajuda a identificar aplicativos potencialmente perigosos. Ainda assim, a eficácia depende diretamente da atualização dos apps.

Por outro lado, aplicativos instalados via arquivos APK fora da Play Store apresentam riscos adicionais, pois não passam pelos mesmos filtros de segurança.

BTCUSD sendo negociado a US$ 72.906 no gráfico de 24 horas: TradingView

Como usuários devem proteger suas carteiras

Para usuários com aplicativos atualizados, o risco foi reduzido. No entanto, aqueles que não realizaram atualizações desde 2025 ainda podem estar expostos.

Nesse sentido, especialistas recomendam medidas mais rigorosas. Em primeiro lugar, transferir fundos para novas carteiras com frases-semente inéditas, já que carteiras usadas durante o período de vulnerabilidade podem ser consideradas comprometidas.

Além disso, é essencial revisar aplicativos instalados e remover aqueles de origem desconhecida. Da mesma forma, manter o sistema operacional atualizado reduz a superfície de ataque.

Em conclusão, o episódio reforça preocupações sobre a segurança no ecossistema Android e no mercado de criptomoedas. Embora a correção esteja disponível, o risco persiste onde atualizações não foram aplicadas, o que exige atenção contínua dos usuários.